advisories / CVE-2025-70365 - Kiamo

December 23, 2025| Composant vulnérable | CVE ID | Sévérité de la vulnérabilité | Auteur |

|---|---|---|---|

| Kiamo | CVE-2025-70365 | Majeur | Mohamed Taher ABOUD |

https://www.cve.org/CVERecord?id=CVE-2025-70365

Contexte

Les tests ont été réalisés sur une version antérieure à 8.4. Cette version expose plusieurs champs dans l’interface d’administration permettant la saisie de données utilisateur.

Une fois authentifié avec un compte disposant de privilèges administrateur, nous avons analysé les fonctionnalités proposées par l’interface.

Vulnérabilité

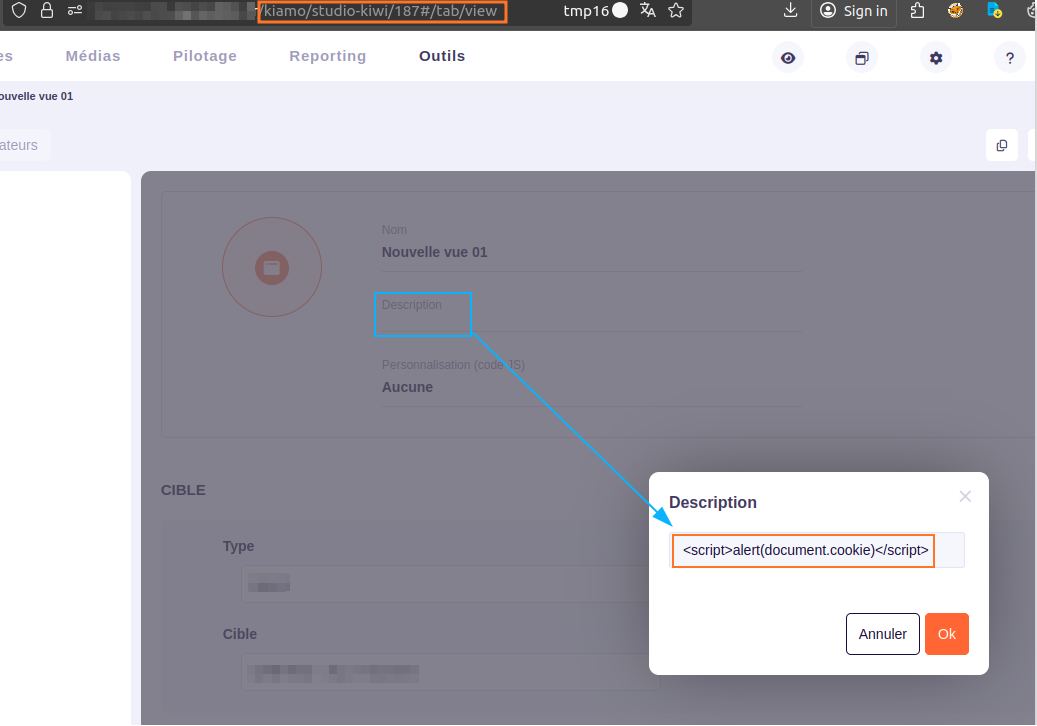

Nous injectons dans le champ « description » le code qui s’exécute immédiatement lors de l’affichage de la page, confirmant la présence d’une vulnérabilité XSS et la possibilité d’exécuter du JavaScript arbitraire dans le navigateur des utilisateurs :

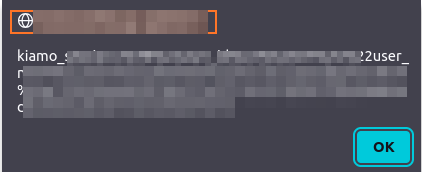

Le payload s’exécute correctement dans notre navigateur et nous récupérons le cookie kiamo_session, qui contient plusieurs informations relatives à l’utilisateur connecté :

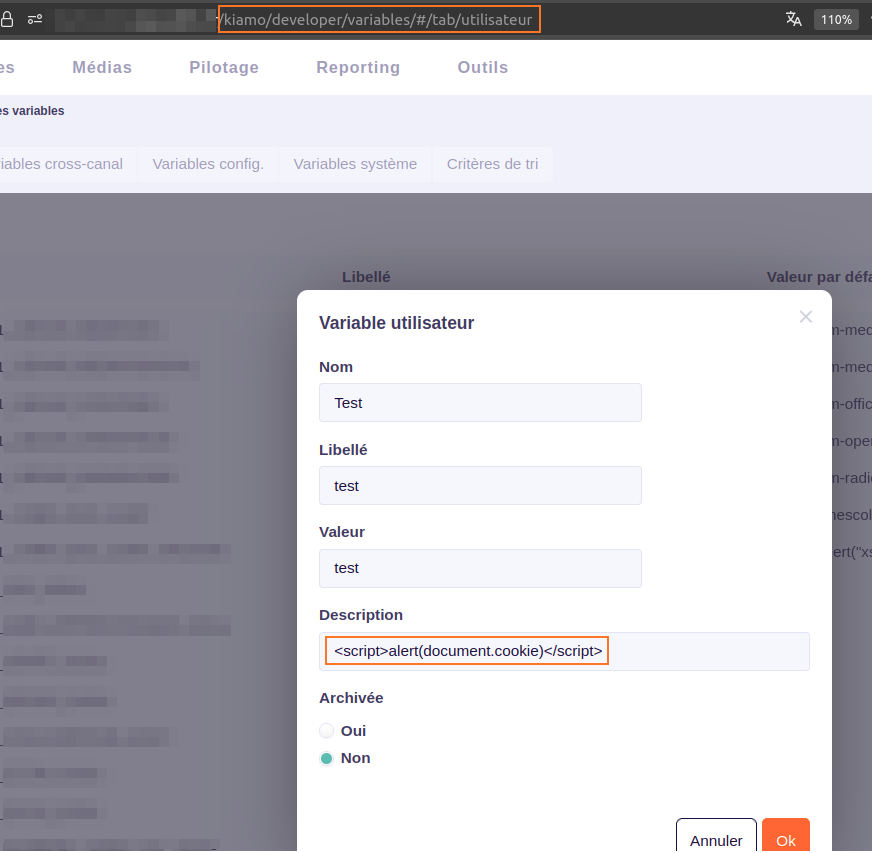

D’autre part, dans la section /kiamo/developer/variables/#/tab/utilisateur, nous constatons que le champ « description » de la variable utilisateur est vulnérable aux attaques XSS, permettant l’exécution de code JavaScript lors de l’affichage des données :

Correction

La vulnérabilité a été corrigée dans la version 8.4 de Kiamo.

La correction consiste à appliquer un encodage approprié des entrées utilisateur avant leur affichage dans le navigateur afin d’empêcher l’exécution de code JavaScript arbitraire.

En attendant le déploiement du correctif, il est recommandé de limiter l’accès aux interfaces d’administration et de surveiller les données injectées dans les champs concernés.

Chronologie

| Date | Description |

|---|---|

| 08/12/2025 | Découverte de la vulnérabilité et notification de l’éditeur |

| 18/12/2025 | Publication du correctif dans Kiamo 8.4 |

| 04/03/2026 | Attribution de CVE-2025-70365 |

| 02/04/2026 | Publication de la CVE-2025-70365 |